据报道,一起涉及1.84亿个密码泄露事件中,包含了在iPhone和Mac电脑上使用的苹果登录凭证。

2025年5月22日,网络安全研究员Jeremiah Fowler报告称,他发现了一个包含超过1.84亿用户名和密码的大型未受保护数据库。这个容量为47GB的Elasticsearch服务器可以公开访问,并且没有密码或加密保护。

泄露的凭证涵盖了至少29个国家/地区的帐户,包括Facebook、Google、Microsoft和Apple等广泛使用的平台的登录详细信息。Fowler在Website Planet上的原始披露并未明确列出Apple服务,但在检查后发现iCloud登录信息包含在内。

《Wired》杂志基于10,000条记录的样本进行的一项调查证实,该数据集中存在Apple、iCloud和其他主要服务的帐户信息。

在Fowler警告托管服务提供商World Host Group后,该数据库迅速下线。数据库的所有者仍然未知,也不清楚数据暴露了多长时间或者是否已经被恶意行为者访问。 这次信息的泄露再次提醒我们网络安全风险的普遍存在,以及加强数据保护的必要性。专家建议,即使大型科技公司也可能成为攻击目标,用户信息的保护责任不仅在于服务提供商,也在于用户自身。

为何这对苹果用户很重要?

虽然苹果的系统没有被入侵,但那些在其他网站上重复使用Apple ID凭证的用户现在面临更高的风险。信息窃取恶意软件(旨在从浏览器和应用程序中窃取已保存凭证的软件)似乎已经编译了泄露的数据。

一旦攻击者获得一个被重复使用的密码,他们就可以尝试登录其他服务,包括Apple ID帐户。泄露的样本中包含数百个Apple登录条目。考虑到完整数据集的大小,可能包含数千个Apple凭证。

Apple帐户是高价值目标,因为它们与付款方式、iCloud备份和设备跟踪功能集成在一起。如果帐户被盗用,攻击者可能会试图进行身份盗窃、访问照片或电子邮件,或者远程锁定和擦除Apple设备。 可以看出,账户安全与个人信息及财产安全息息相关。用户应提高警惕,采取有效措施保护自己的账户安全。

我们仍然不知道什么?

Fowler尚未确定是谁收集或存储了泄露的凭证。也不知道Elasticsearch服务器在线了多长时间,或者威胁行为者是否在它被保护之前访问了它。托管服务提供商尚未透露其客户的身份。

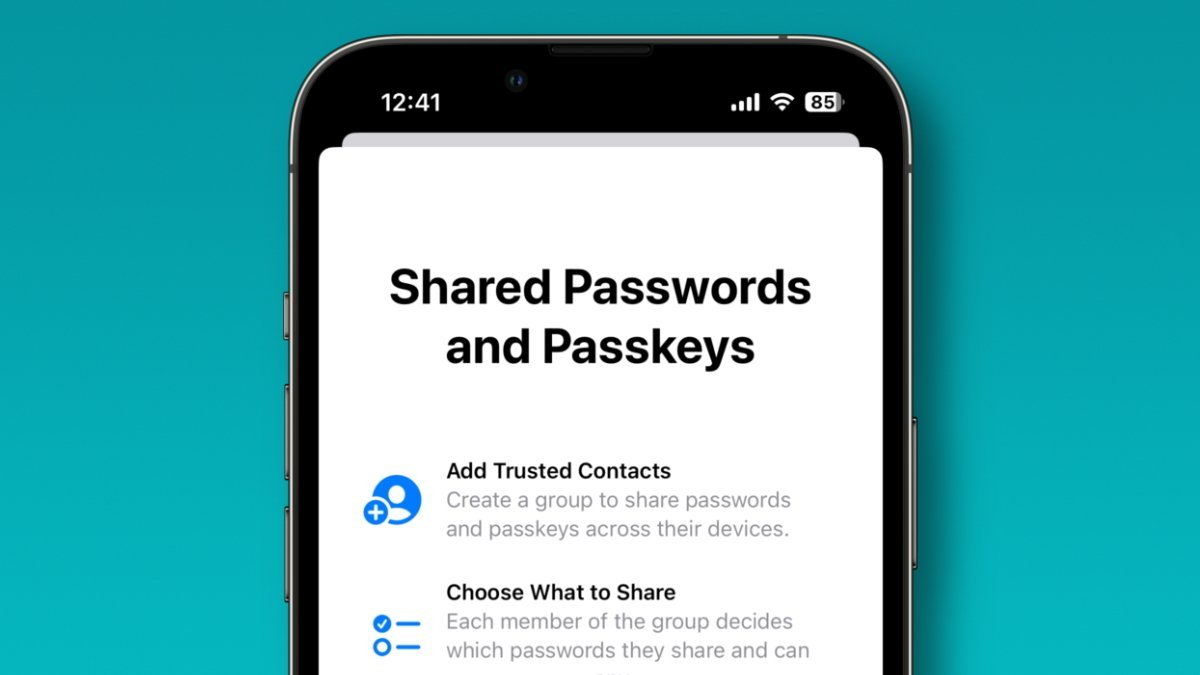

使用Apple的密码应用

截至撰写本文时,苹果尚未对此漏洞发布公开回应。该公司的内置安全功能(例如“通过Apple登录”和iCloud Keychain)降低了与密码重用相关的风险。 但是,如果用户在多个平台上重复使用凭证或落入网络钓鱼的陷阱,这些功能也无法提供保护。

苹果用户现在应该做什么?

立即更改您的Apple ID密码,尤其是在其他网站上使用过相同密码的情况下。必须使用一个不易猜测的长而唯一的密码,以增强帐户的安全性。

此外,如果尚未激活双重身份验证(2FA),请启用它。苹果建议为所有帐户添加此额外的安全层,您可以通过“设置”或account.apple.com启用它。

接下来,考虑使用Apple Passwords或受信任的密码管理器来为每个站点或应用程序创建和存储唯一的密码。这种做法有助于避免跨服务重复使用相同的凭证,从而损害您的安全。

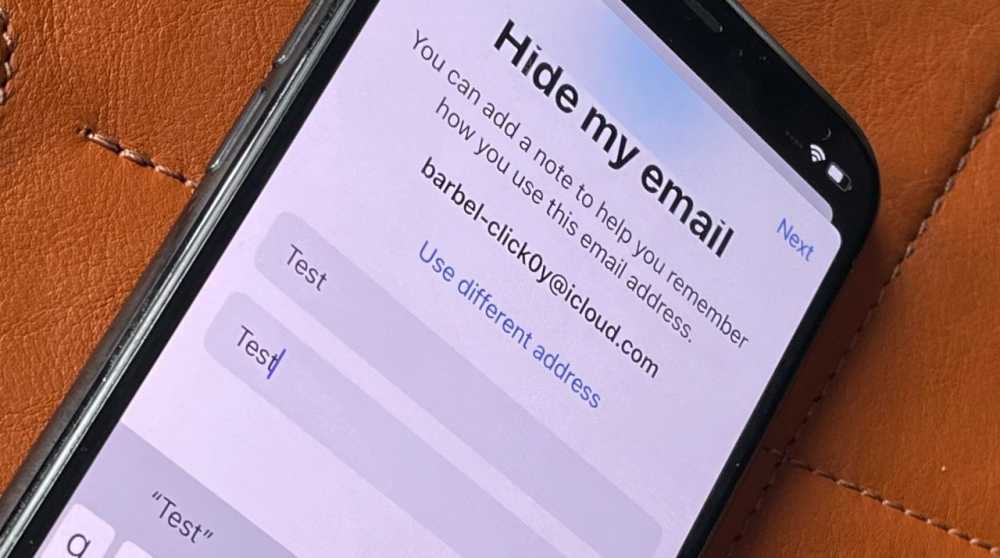

Apple还提供“隐藏我的电子邮件”服务

使用Apple的“隐藏我的电子邮件”服务(作为iCloud+订阅的一部分)为在线帐户提供了另一层安全保护。它允许您为每个帐户创建一个唯一的电子邮件别名,该别名将电子邮件转发到您的Apple ID电子邮件。您可以随时停用它们。

此外,使用诸如Have I Been Pwned之类的工具检查您的凭证是否属于漏洞的一部分。即使未列出您的Apple ID,其他地方的漏洞仍可能通过重复使用的密码影响您。

通过转到“设置”、“Apple ID”、“密码和安全性”来查看您的iCloud和Apple帐户设置。在这里,您可以查看登录位置、信任的设备和恢复方法,以确保一切安全。

密切监视您的电子邮件和应用程序登录警报中是否存在可疑活动,包括来自未知设备或位置的登录,这一点至关重要。最后,警惕网络钓鱼。

如果攻击者知道您的电子邮件和过去的密码,他们可能会创建令人信服的虚假电子邮件,以诱骗您在欺骗页面上输入您的Apple ID凭证。