苹果 Vision Pro 的安全漏洞:眼球追踪可能会泄露你输入的内容

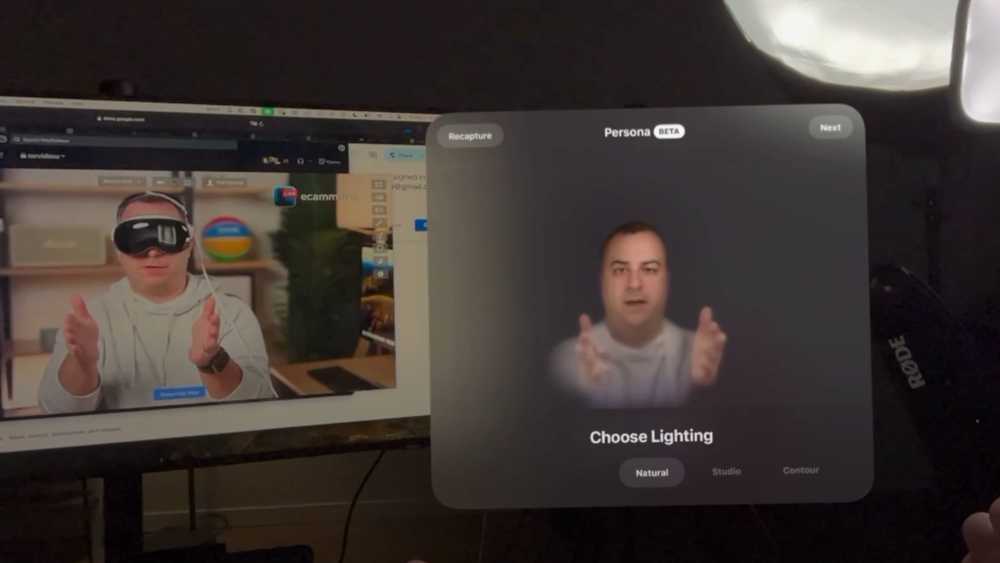

最近,一组研究人员发现 Apple Vision Pro 存在一个安全漏洞,可以利用眼球追踪技术推断用户在虚拟键盘上的输入内容。这项漏洞名为 “GAZEploit”,可以在用户使用 Persona 虚拟头像进行 FaceTime 通话时,通过分析 Persona 的眼球运动轨迹来识别用户输入的字符。

研究人员发现,人的眼球通常会先注视到下一个要按的键,并会产生一些规律性的模式。利用这些模式,研究人员在五次猜测内正确识别出用户输入的字母的概率达到 92%,而识别密码的概率为 77%。

研究人员在今年 4 月向苹果公司报告了该漏洞,苹果公司于 7 月在 visionOS 1.3 版本中修复了该问题。更新后的系统会在虚拟键盘激活时暂停 Persona 的使用。

苹果公司在 9 月 5 日发布的 visionOS 1.3 安全说明中提到了此漏洞,并说明了其解决方案:

**Presence**

适用范围:Apple Vision Pro

影响:可能通过 Persona 推断虚拟键盘输入

描述:通过在虚拟键盘激活时暂停 Persona 解决此问题。

CVE-2024-40865:佛罗里达大学韩秋王、得克萨斯理工大学展子豪、Certik 肖浩奇、佛罗里达大学戴思琪、佛罗里达大学马克斯·帕诺夫和佛罗里达大学王硕

据报道,此漏洞并没有在现实中被恶意利用。但为了安全起见,建议所有 Vision Pro 用户立即更新设备至 visionOS 1.3 或更高版本。

分析:

这个漏洞的发现提醒我们,即使是像眼球追踪这样的先进技术也可能存在安全隐患。随着未来增强现实和虚拟现实技术的不断发展,我们需要更加关注这些技术的安全性问题,并采取措施来保护用户的隐私。

苹果公司对该漏洞的及时修复体现了其对用户安全的高度重视,也反映了他们对未来技术发展趋势的洞察力。我们期待未来苹果能够继续探索更加安全可靠的技术解决方案,为用户提供更加安全、便捷的使用体验。